Oxygen Forensic Detective v12.3 Update

Oxygen Forensic Detective versi 12.3 meningkatkan kemampuan forensik digital pada smartphone dengan menambahkan fitur ekstraksi physical pada perangkat Huawei dengan OS Android 10 dan fitur baru lainnya.

DUKUNGAN UNTUK PERANGKAT HUAWEI

Oxygen Forensic Detective versi 12.3 meningkatkan kemampuan forensik digital untuk smartphone nya untuk melakukan bypass screen lock, melakukan physical acquisition, dan decrypt data dari perangkat Huawei yang menggunakan chipset Kirin 980, 970, 710, dan 710F. Fungsi ini tersedia untuk perangkat Huawei yang menggunakan Android OS 9 dan 10. Artinya fitur ini dapat digunakan pada lebih dari 50 model terbaru, termasuk Huawei Honor 20, Huawei Honor Magic 2 3D, Huawei Honor 10 Premium (GT), Huawei Honor Note 10, dll.

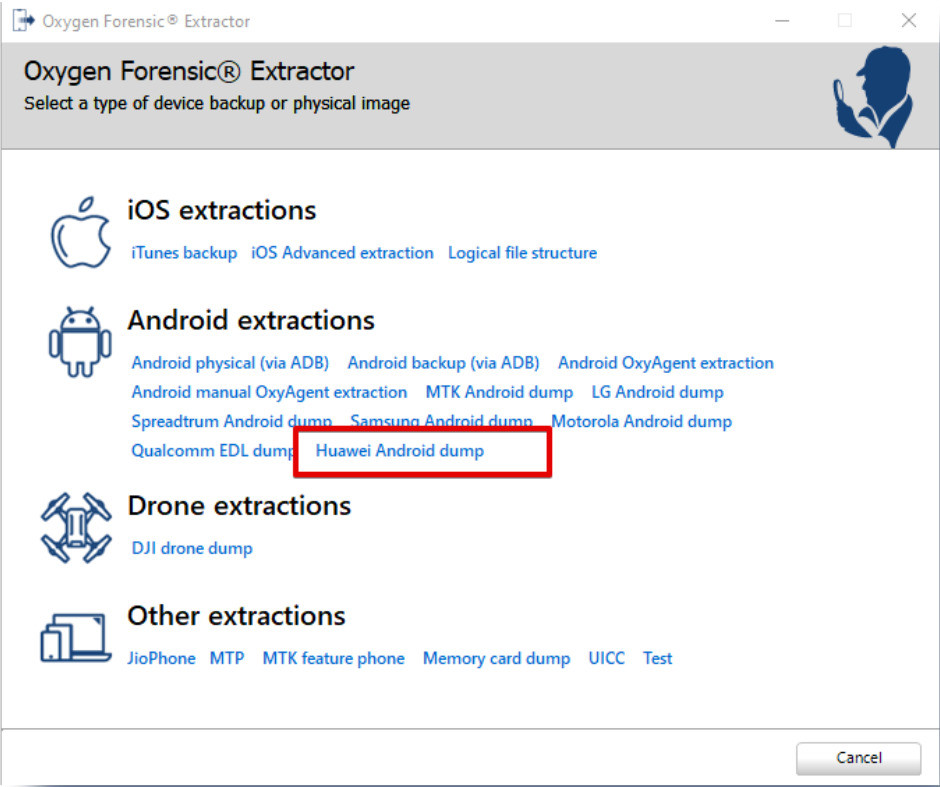

Untuk melakukan ekstraksi, cukup pilih menu "Huawei Android Dump" di Oxygen Forensic Extractor, ikuti instruksinya dan ekstrak physical dump beserta hardware keys untuk melakukan dekripsi. Juga tersedia fungsi untuk melakukan brute force jika password tidak diketahui.

Fitur untuk melakukan physical bypass pada perangkat Huawei dengan OS 10 ini eksklusif hanya ada di Oxygen Forensic.

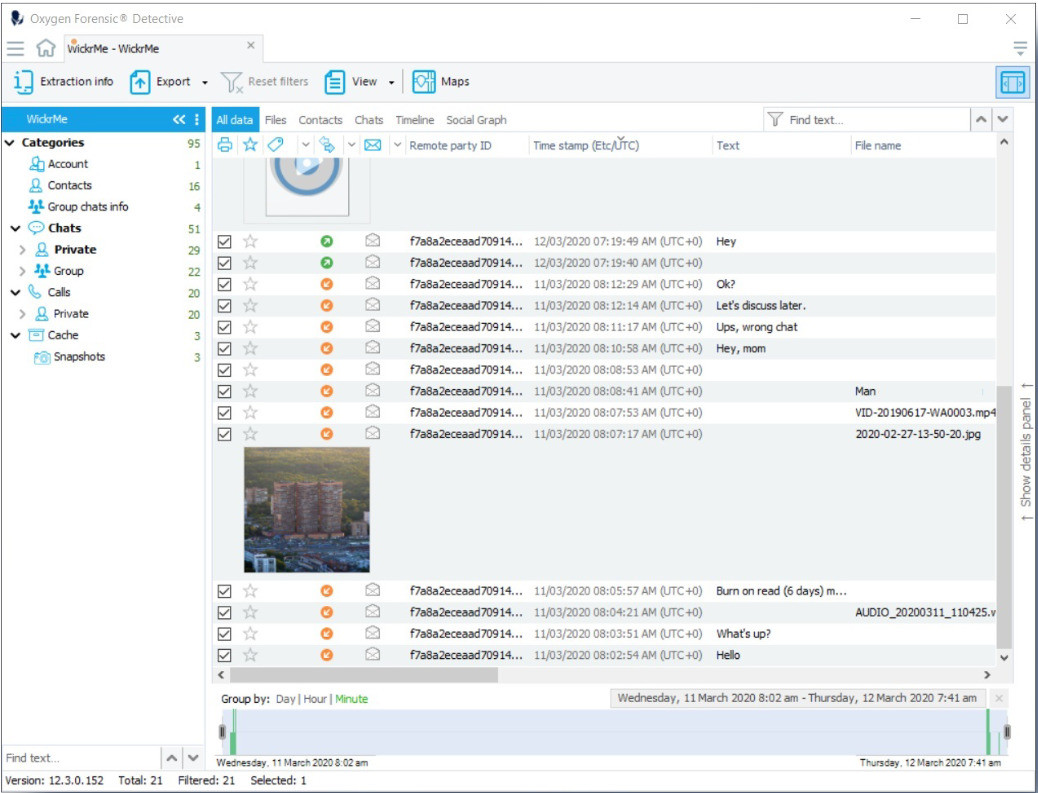

SECURE CHATS DECRYPTION

Pada versi sebelumnya, Oxygen Forensic Detective menambahkan fitur untuk melakukan parsing data serta informasi lainnya termasuk Certificate dan Keys, dari file keychain yang diperoleh dari ekstraksi perangkat menggunakan Apple GreyKey dan perangkat yang sudah di-Jailbreak. Langkah ini dikembangkan sehingga versi terbaru saat ini mampu melakukan dekripsi terhadap beberapa aplikasi messenger yang diinstal di perangkat Apple iOS seperti Signal, Wickr Me, Facebook, dan ChatSecure.

Hasil ekstraksi dari aplikasi ini termasuk informasi akun, kontak, informasi private dan grup chat, telepon, dan artifak lainnya yang tersedia.

Hasil ekstraksi dari aplikasi ini termasuk informasi akun, kontak, informasi private dan grup chat, telepon, dan artifak lainnya yang tersedia.

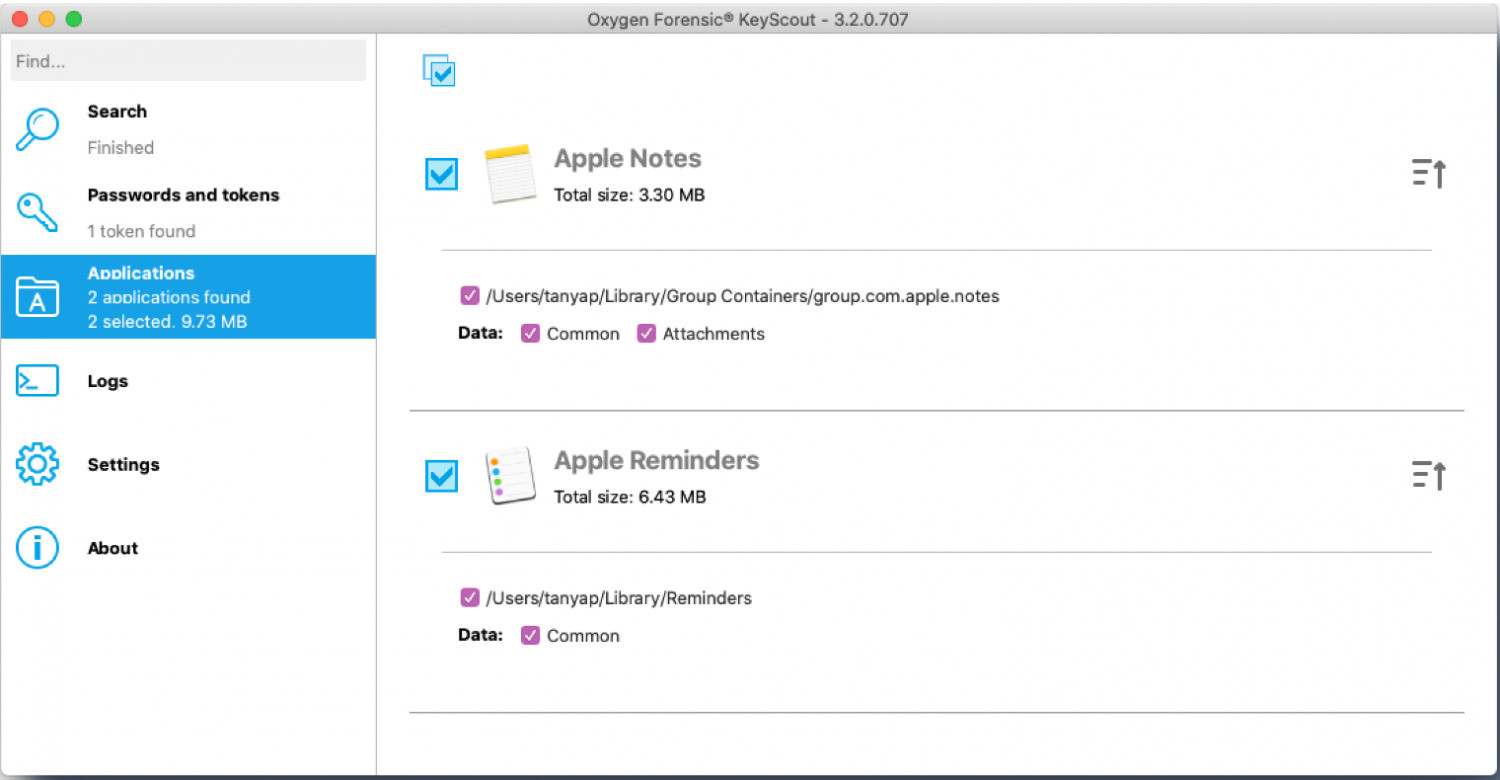

ARTIFAK macOS

Oxygen Forensic Keyscout terbaru memungkinkan investigator untuk mendapatkan artifak-artifak pada perangkat macOS seperti Apple Messages, Apple Notes, Apple Photos, dan Apple Reminders. Data yang didapatkan dari Apple Messages termasuk kontak, SMS/MMS/ iMessages, dan attachment di dalamnya.

Untuk mendapatkan data ini, copy Oxygen Forensic Keyscout ke removable media lalu jalankan pada komputer macOS target. Setelah data berhasil didapat, simpan lalu buka file ODB di Oxygen Forensic Detective. Anda bisa melihat hasil ekstraksi tersebut dan menggabungkannya dengan hasil ekstraksi lainnya untuk analisa menyeluruh.

Oxygen Forensic Keyscout yang terbaru juga dapat mendeteksi dan me-decrypt password yang disimpan di web browser Google Chrome v.80 dan Mozilla Firefox v.75. Password yang didapatkan dapat digunakan untuk ekstraksi cloud.

Untuk mendapatkan data ini, copy Oxygen Forensic Keyscout ke removable media lalu jalankan pada komputer macOS target. Setelah data berhasil didapat, simpan lalu buka file ODB di Oxygen Forensic Detective. Anda bisa melihat hasil ekstraksi tersebut dan menggabungkannya dengan hasil ekstraksi lainnya untuk analisa menyeluruh.

Oxygen Forensic Keyscout yang terbaru juga dapat mendeteksi dan me-decrypt password yang disimpan di web browser Google Chrome v.80 dan Mozilla Firefox v.75. Password yang didapatkan dapat digunakan untuk ekstraksi cloud.

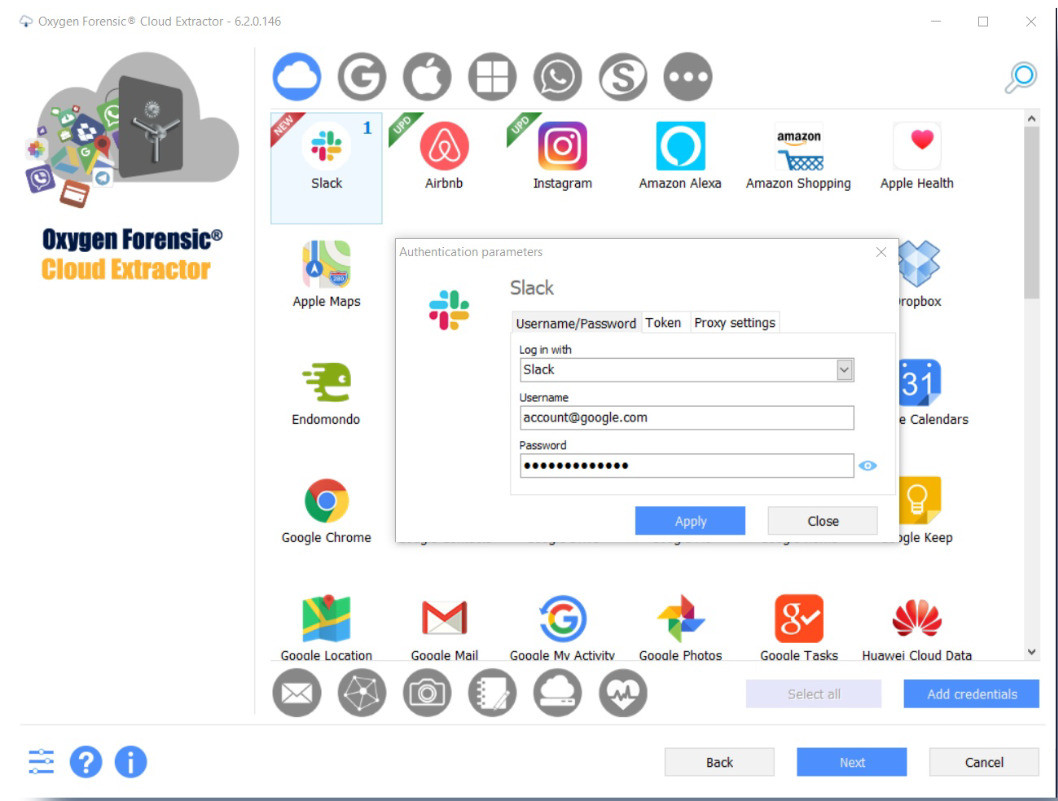

EKSTRAKSI SLACK dari CLOUD

Fitur terbaru dari Oxygen Cloud Extractor adalah kemampuan untuk melakukan ekstraksi data dari aplikasi Slack. Proses ekstraksi ini dapat dilakukan dengan mendapatkan username/password atau token yang diambil dari perangkat. Hasil ekstraksi ini berupa informasi akun, kontak, private dan grup chat, dan channels.

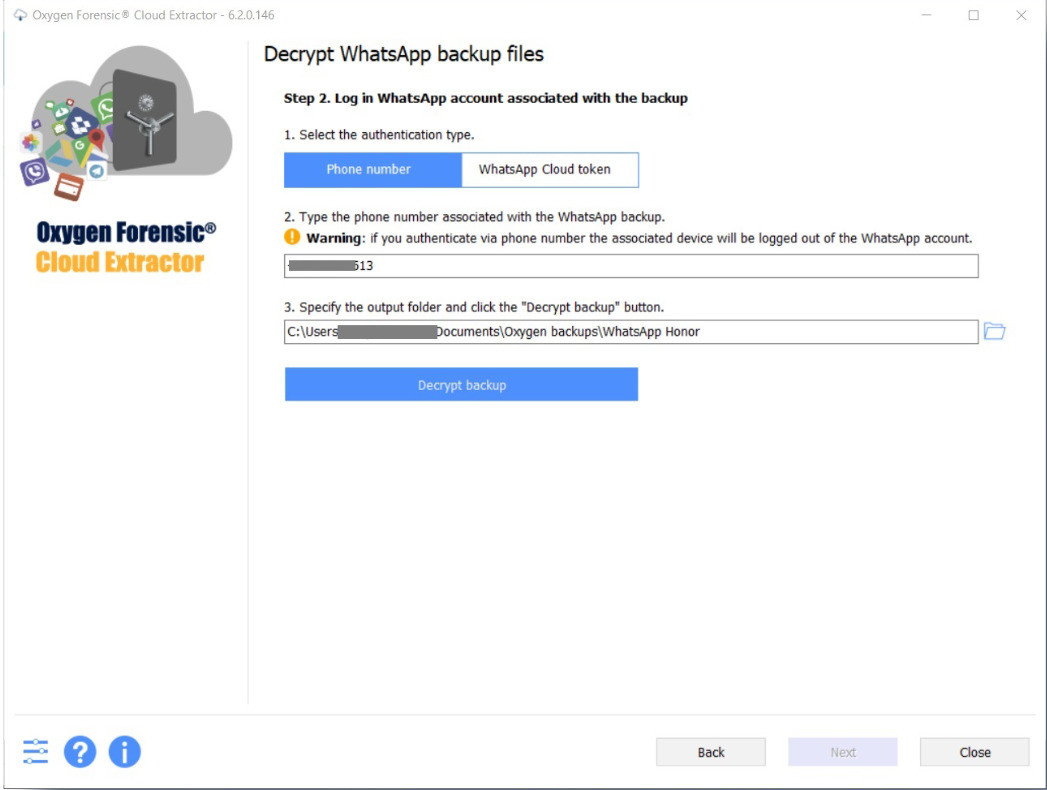

METODE EKSTRAKSI WHATSAPP TERBARU

Oxygen Forensic juga memperbaharui algoritma dalam proses ekstraksi dan dekripsi data Whatsapp di Oxygen Forensic Cloud Extractor. Di versi terbaru ini memungkinkan investigator untuk melakukan decrypt Whatsapp Backup melalui nomor telepon dan juga akses ke Whatsapp Cloud (Server) langsung menggunakan nomor telepon.

PERANGKAT DAN APLIKASI YANG DIDUKUNG

Oxygen Forensic Detective 12.3 kini bisa digunakan untuk melakukan ekstraksi pada 1000+ perangkat Android terbaru termasuk Motorola Moto E6, Motorola Moto G8, Xiaomi Mi 2A, Xiaomi Mi 10, Xiaomi Mi 10 Pro, Samsung Galaxy A01, Samsung Galaxy S20, dll. Total perangkat yang didukung kini lebih dari 35500!

Oxygen Forensic juga menambahkan beberapa aplikasi terbaru dan juga update dari aplikasi yang sudah ada sebanyak lebih dari 500 aplikasi dari perangkat Apple iOS dan Android. Total aplikasi dan versi yang didukung oleh software ini menjadi lebih dari 14800!

Untuk informasi lebih lanjut Anda juga bisa mengunjungi halaman Oxygen Forensic di https://bounga.id/products/oxygen-forensic-detective

Oxygen Forensic juga menambahkan beberapa aplikasi terbaru dan juga update dari aplikasi yang sudah ada sebanyak lebih dari 500 aplikasi dari perangkat Apple iOS dan Android. Total aplikasi dan versi yang didukung oleh software ini menjadi lebih dari 14800!

Untuk informasi lebih lanjut Anda juga bisa mengunjungi halaman Oxygen Forensic di https://bounga.id/products/oxygen-forensic-detective

Blog lainnya:

- Exterro Assist for Data - Meningkatkan Kecerdasan Buatan di Bidang Hukum, Privasi, dan Forensik (M Alifan Syahba)

- Fitur Facial Recognition di Oxygen Forensic Detective (Rahmad Humala Dalimunthe)

- Update Besar dari Encase versi 20.2 (M Alifan Syahba)

- VMRay Platform Versi 3.3 (M Alifan Syahba)

- Passware Kit 2020 v2 Telah Dirilis (M Alifan Syahba)